Flash Applets sind ein Sicherheits- und Privacyrisiko

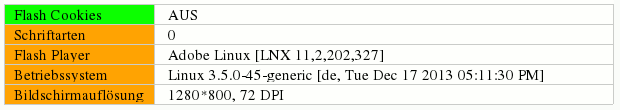

- Diese Applets können umfangreiche Informationen über den Browser auslesen (installierte Schriftarten, Betriebssystem, Kernelversion) und daraus einen genauen Fingerprint zum Tracking berechnen. Die Studie Dusting the Web for Fingerprinters der KU Leuven (Belgien) hat bei 1% der TOP 10.000 Webseiten Flash-basiertes Fingerprinting des Browsers nachgewiesen.

- Die Firma Hacking Team verwendete mindestens drei Bugs im Flash Player für 0day Exploits, um ihre Spionage Software auf den Computern der Opfer zu installieren.

- Auch bei Cyber-Kriminellen ist Flash sehr beliebt. Die Firma F-Secure hat analysiert, welche Lücken von den bekannten Exploits-Kits am häufigsten genutzt werden. Unter den 15 am häufigsten verwendeten Lücken findet man 13x den Flash Player.

Verwendung von Flash vermeiden

- Flash Player deinstallieren!

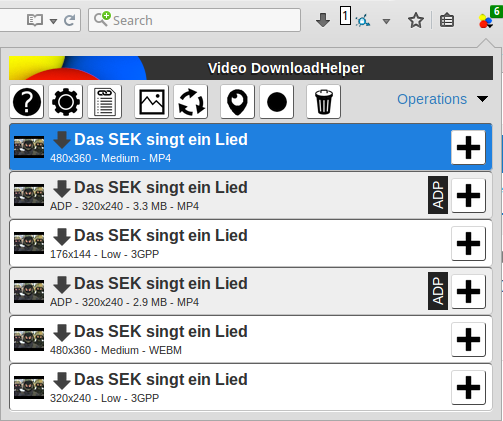

- Das Firefox Add-on VideoDownloadHelper kann Web Videos von vielen Websites herunter laden und in ein gebräuchlicheres Format für Mediaplayer konvertieren (z.B als MP4-Datei speichern). Wer noch keinen passenden Mediaplayer installiert hat, kann den VLC-Player nutzen, der für alle Betriebssysteme zur Verfügung steht.

Für die volle Funktionalität benötigt das Add-on die Bibliothek Libav für die Konvertierung von Videos ins MP4-Format. Diese Bibliothek ist zusätzlich zu installieren:

- Für Windows findet man ein Installationspaket auf der Projektwebseite.

- Debian jessie Nutzer können folgende Pakete aus dem Repository installieren: > sudo apt install libav-tools libavcodec-extra-56

- Für Ubuntu und abgleitet Distributionen installiert man die nötigen Pakte mit: > sudo apt install libav-tools libavcodec-extra chromium-codecs-ffmpeg-extra

- Unter MacOS ist ein Terminal zu öffnen, um mit Homebrew die Libav zu installieren: brew install libav

- Web Videos können mit Hilfe von Download Sites wie KeepVid oder ShareTube gespeichert und mit einem Mediaplayer abgespielt werden.

Privacy-freundliche Konfiguration für Adobe Flash-Player

Wenn man auf Flash im Browser nicht verzichten will, dann sollte man in der Plug-in Verwaltung den Status für das Plug-in in jedem Fall auf "Ask to Activate" stellen, damit keine bösartigen Applets oder Tracking Applets unbemerkt im Hintergrund ausgeführt werden.Alternativ kann man Flash-Applets auch mit dem Add-on NoScript blockieren. NoScript zeigt einen Platzhalter an und man kann das Applet mit einem Klick bei Bedarf aktivieren.

In der Konfigurationsdatei mms.cfg kann man ein privacy-freundlicheres Verhalten für den Adobe Flash-Player erzwingen und einige Trackingfeatures deaktivieren. Die Datei ist in folgenden Verzeichissen zu speichern: Windows (32Bit): %Windir%\System32\Macromed\Flash\

Windows (64Bit): C:\Windows\SysWOW64\Macromed\Flash\

MacOS: /Library/Application Support/Macromedia/

Linux: /etc/adobe/ Folgende Optionen kann man in der Konfigurationsdatei mms.cfg setzen:

- Blockierung der Speicherung von Cookies und Drittseiten-Content verhindert Tracking:

ThirdPartyStorage=0

LocalStorageLimit=1

AssetCacheSize=0 Hinweis: Die Blockierung von Drittseiten-Cookies verhindert die Wiedergabe von Videos auf Facebook (und ein paar anderen Seiten). Wenn man diese Videos anschauen möchte, muss man ThirdPartyStorage=1 setzen und Tracking Cookies von Dritten in Kauf nehmen. - Deaktivierung von Mikrofon und Lautsprecher sowie Abschaltung des Auslesens der Schriftarten erschweren Fingerprinting des Browsers:

AVHardwareDisable=1

DisableDeviceFontEnumeration=1 - Up- und Download von Dateien mit der Flash Scripting API wird blockiert:

FileDownloadDisable=1

FileUploadDisable=1

LocalFileReadDisable=1 - Für die gemeinsame Nutzung von SWF-Dateien in einer Sandboxen wird die exakte Übereinstimmung der Domains erzwungen und die lockeren Einstellungen von Flash Player Version 6.0 werden verboten: LegacyDomainMatching=0

- Deaktivierung von Sockets verhindert die Deanonymisierung durch Umgehung der Proxy-Einstellungen des Browsers bei der Nutzung von Anonymisierungsdiensten wie JonDonym oder Tor Onion Router: DisableSockets=1

Die Einstellungen kann man mit dem Anonymitätstest von JonDonym prüfen:

Lizenz: Public Domain