Das Tor Netzwerk ermöglicht nicht nur den anonymen Zugriff auf herkömmliche Angebote im Web sondern auch die Bereitstellung anonymer, zensurresitenter und schwer lokalisierbarer Angebote. Der Zugriff auf die sogenannten Tor Hidden Services bzw. Tor Onion Sites ist nur über Tor möglich.

Eine kryptische Adresse mit der Top-Level Domain .onion dient gleichzeitig als Hashwert für ein System von Schlüsseln, welches sicherstellt, dass der Nutzer auch wirklich mit dem gewünschten Dienst verbunden wird. Die vollständige Anonymisierung des Datenverkehrs stellt sicher, dass auch die Betreiber der Angebote nur sehr schwer ermittelt werden können.

deb tor+http://vwakviie2ienjx6t.onion/debian jessie-updates main

deb tor+http://sgvtcaew4bxjd7ln.onion/debian-security jessie/updates main

#deb tor+http://vwakviie2ienjx6t.onion/debian jessie-backports main Zukünftig nutzen alle Tools zur Softwareverwaltung (aptitude, Synaptic, KPackekit, ...) den Tor Hidden Service für die Installation und Aktualisierung der Software.

(Das Paper bietet eine interessante Zusammenfassung zur Geschichte des Darknet.)

Juha Nurmi (Betreiber der Hidden Service Suchmaschine Ahmia.fi) veröffentlichte bereits zwei Warnungen (Juni 2015 und Januar 2016) mit 300 Fake Onion Sites, die den originalen Onion Sites täuschend ähnlich sehen. Diese Fake Sites leiten des Traffic der originalen Sites durch, modifizieren die Daten geringfühig oder erschnüffeln Login Credentials.

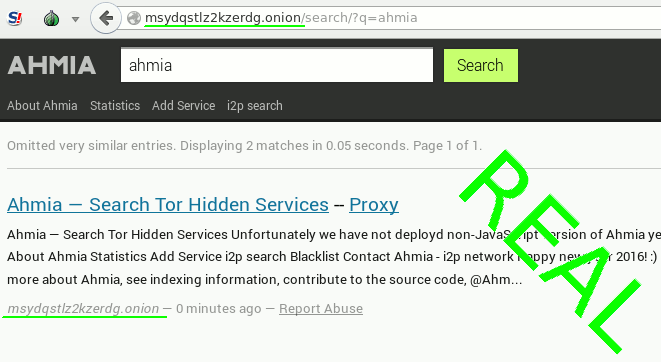

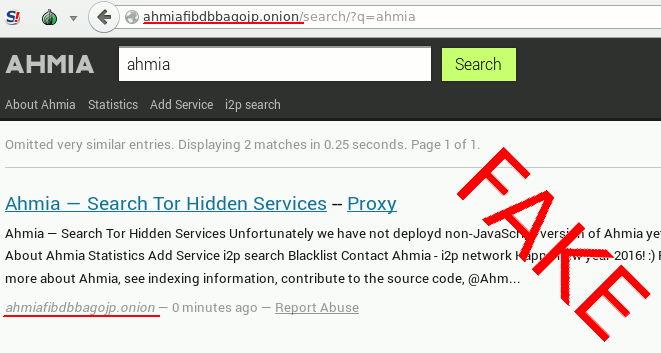

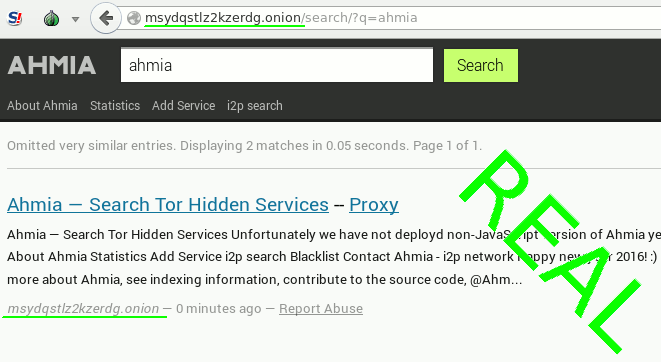

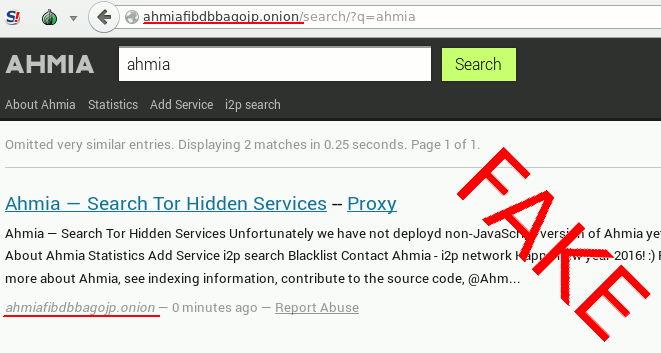

Auch Suchmaschinen mit Hidden Service Adressen wie DuckDuckGo (Tor) und Ahmia.fi waren betroffen, wie die Sceenshots zeigen:

Die Fake Site sieht dem Original täuschend ähnlich, die Besucher werden mit den Suchergebnissen aber auf andere Fake Onion Sites gelenkt.

Teilweise sind auch die Onion Adressen der Fake Sites den Originalen sehr ähnlich:

Eine kryptische Adresse mit der Top-Level Domain .onion dient gleichzeitig als Hashwert für ein System von Schlüsseln, welches sicherstellt, dass der Nutzer auch wirklich mit dem gewünschten Dienst verbunden wird. Die vollständige Anonymisierung des Datenverkehrs stellt sicher, dass auch die Betreiber der Angebote nur sehr schwer ermittelt werden können.

Hidden Services als Alternative

Es gibt mehrere Angebote im normalen Web, die zusätzlich als Tor Hidden Service anonym und unbeobachtet erreichbar sind. Wenn man Tor nutzt, sollte man diese Hidden Services den normalen Webadressen vorziehen, da dann keine Gefahr durch Bad Tor Exit Nodes besteht.- Suchmaschinen: DuckDuckGo ist unter http://3g2upl4pq6kufc4m.onion zu finden. Für Firefox gibt es bei Mycroft das Add-on "DuckDuckGo (TOR)" für die Suchleiste. Metager (deutsche Suchmaschine) ist unter http://b7cxf4dkdsko6ah2.onion zu finden.

- Webseiten: folgenden Webseiten können als Tor Onion Sites aufgerufen werden:

- TorProject.org ist unter expyuzz4wqqyqhjn.onion erreichbar. Weitere Onion Sites von TorProject.org findet man auf der Übersichtsseite onion.torproject.org bzw. auf der Tor Onion Site yz7lpwfhhzcdyc5y.onion.

- Das Debian Projekt bietet eine Tor Onion Site für die Hauptseite unter sejnfjrq6szgca7v.onion und weitere Tor Onion Sites für einige Projekte an. Eine Übersicht findet man unter onion.debian.org bzw. 5nca3wxl33tzlzj5.onion.

- Wikileaks bietet eine Submission Plattform unter http://wlupld3ptjvsgwqw.onion für Uploads und einen sicheren Webchat unter http://wlchatc3pjwpli5r.onion.

- Heise.de bietet einen sicheren Briefkasten auf Basis von Secure Drop für Tippgeber (sogenannte Whistleblower) unter http://sq4lecqyx4izcpkp.onion.

- Die Bitcoin Website Blockchain.info ist als Tor Onion Site unter der Adresse http://blockchainbdgpzk.onion erreichbar.

- E-Mail: die folgenden Provider bieten POP3, IMAP und SMTP als Hidden Service an:

- Mailbox.org: unter kqiafglit242fygz.onion

- JPBerlin.de: unter 63itrelmlq7jvmwp.onion

- Riseup.net: unter zsolxunfmbfuq7wf.onion

- XMPP: die folgenden Jabber-Server sind als Tor Hidden Service erreichbar:

- jabber-germany.de unter dbbrphko5tqcpar3.onion

- CalyxInstitut.org unter ijeeynrc6x2uy5ob.onion

- Mailbox.org unter kqiafglit242fygz.onion

- systemli.org unter x5tno6mwkncu5m3h.onion

- Riseup.net unter 4cjw6cwpeaeppfqz.onion

- securejabber.me unter giyvshdnojeivkom.onion

- jabber.otr.im unter 5rgdtlawqkcplz75.onion

- jabber.so36.net unter s4fgy24e2b5weqdb.onion

- creep.im unter creep7nissfumwyx.onion

- Draugr.de unter jfel5icoxf3nmftl.onion

- Trashserver.net unter m4c722bvc2r7brnn.onion

- Jabber.cat unter sybzodlxacch7st7.onion

- tchncs.de unter duvfmyqmdlyvc3mi.onion

- SILC: silc.c3d2.de des CCC Dresden ist unter t3oisyiugzgvxph5.onion erreichbar.

- IRC: das Freenode Netzwerk kann als Tor Hidden Service unter der Adresse p4fsi4ockecnea7l.onion (Port: 6667) genutzt werden (nur mit registriertem Nick!)

- HKP-Keyserver für OpenPGP Schlüssel sind unter folgenden Adressen erreichbar:

- SKS Keyserver Pool: hkp://jirk5u4osbsr34t5.onion

- keys.indymedia.org: hkp://qtt2yl5jocgrk7nu.onion (ein SKS-Keyserver)

- TorBirdy verwendet: hkp://qdigse2yzvuglcix.onion (ein SKS-Keyserver)

Tor Hidden Services für E-Mail Kommunikation

Für unbeobachtete E-Mail Kommunikation gibt es folgenden Dienste, die ausschließlich aus Tor Hidden Service genutzt werden können:- Lelantos-Project (den Account muss man mit Bitcoins bezahlen, Gateway ins normale Web ist vorhanden)

- Mail2Tor (kostenfrei, Gateway ins normale Web ist vorhanden)

- TorBox (kostenfreier Hidden-only E-Mail Service)

- Secmail.pro (kostenfrei)

- AnonMail (1,5 Dollar pro Monat, SMTP und IMAP aber kein POP3)

Debian GNU/Linux Hidden Software Repository

Für Debian GNU/Linux gibt es die Repositories als Tor Hidden Service. Außerdem gibt es den Apt-Transport-Tor, der die Nutzung des Hidden Service mit den ganz normalen Tools zur Softwareverwaltung ermöglicht. Um die Software des Systems anonym und von Dritten unbeobachtet zu verwalten, ist zuerst das Paket "apt-transport-tor" zu installieren: > sudo apt-get install apt-transport-tor Anschließend editiert man die Datei "/etc/apt/sources.list" und ersetzt die Repositories für die Paketquellen nach folgendem Muster: deb tor+http://vwakviie2ienjx6t.onion/debian jessiedeb tor+http://vwakviie2ienjx6t.onion/debian jessie-updates main

deb tor+http://sgvtcaew4bxjd7ln.onion/debian-security jessie/updates main

#deb tor+http://vwakviie2ienjx6t.onion/debian jessie-backports main Zukünftig nutzen alle Tools zur Softwareverwaltung (aptitude, Synaptic, KPackekit, ...) den Tor Hidden Service für die Installation und Aktualisierung der Software.

Sonstiges

Ansonsten kenne ich kaum etwas, dass ich weiterempfehlen möchte. Meine "Sammlung" an sonstigen Tor Hidden Services enthält im Moment:- 34x Angebote, die kinderpornografischen Schmutz zum Download anbieten (teilweise ausschließlich und teilweise zusätzlich zu anderen Inhalten). Das BKA hat eine etwas umfangreichere Liste mit 545 Seiten (Stand: 2012).

- 3x Angebote zum Thema "Rent a Killer". Ein Auftragsmord kostet offenbar nur 20.000 Dollar (wenn diese Angebote echt sind).

- Ein Angebot für gefakete Ausweisdokumente (aufgrund der mit Photoshop o.ä. bearbeiteten Screenshots der Beispieldokumente auf der Webseite halte ich das Angebot selbst für einen Fake).

- Mehrere Handelsplattformen für Drogen. (Das FBI kannte 400 Plattformen zum Thema.)

- Einige gähnend langweilige Diskussionsforen mit 2-3 Beiträgen pro Monat.

- Einige Index-Seiten mit Listen für verfügbare Hidden Services wie das legendäre "Hidden Wiki" oder das neuere "TorDirectory". In diesen Index Listen findet man massenweise Verweise auf Angebote mit Namen wie "TorPedo", "PedoVideoUpload", "PedoImages". Nach Beobachtung von ANONYMOUS sollen 70% der Besucher des "Hidden Wiki" die Adult Section aufsuchen, wo dieses Schmutzzeug verlinkt ist.

(Das Paper bietet eine interessante Zusammenfassung zur Geschichte des Darknet.)

Fake Onion Sites

Für Tor Onion Sites gibt es kein Vertrauens- oder Reputationsmodell. Es ist unbekannt, wer einen Tor Hidden Services betreibt und es ist damit sehr einfach, Honeypots aufzusetzen. Die kryptischen Adressen sind nur schwer verifizierbar. Das Problem von Anonymität und Reputation ist im Kapitel "Nachdenken" ausführlicher beschrieben.Juha Nurmi (Betreiber der Hidden Service Suchmaschine Ahmia.fi) veröffentlichte bereits zwei Warnungen (Juni 2015 und Januar 2016) mit 300 Fake Onion Sites, die den originalen Onion Sites täuschend ähnlich sehen. Diese Fake Sites leiten des Traffic der originalen Sites durch, modifizieren die Daten geringfühig oder erschnüffeln Login Credentials.

Auch Suchmaschinen mit Hidden Service Adressen wie DuckDuckGo (Tor) und Ahmia.fi waren betroffen, wie die Sceenshots zeigen:

Die Fake Site sieht dem Original täuschend ähnlich, die Besucher werden mit den Suchergebnissen aber auf andere Fake Onion Sites gelenkt.

Teilweise sind auch die Onion Adressen der Fake Sites den Originalen sehr ähnlich:

- REAL: http://torlinkbgs6aabns.onion

FAKE: http://torlinksb7apugxr.onion - REAL: http://valhallaxmn3fydu.onion

FAKE: http://valhalla4qb6qccm.onion - REAL: http://vendor7zqdpty4oo.onion

FAKE: http://vendor7eewu66mcc.onion

Lizenz: Public Domain